ホーム » ExTrapper for Resource » 大規模なネットワーク障害をもたらすウイルスに関して » 2008年初頭から発生

発生地域

弊社が確認した範囲ではほぼ全国で発生しておりますが、特に中京地域(愛知、岐阜)で多発しております。

※)ExTrapper for Resourceでは対応済です。

| 2008年5月中旬 | 香川で発生 | |

| 2008年5月下旬 | 福岡、大阪で発生 | |

| 2008年6月上旬 | 神奈川、都内で発生 |

症状

・ネットワークが極端に重たくなる

・ストリーミングの動画再生ができなくなる

・インターネット閲覧時にページが正常に表示されない

2008年5月現在2パターン確認しております。

発動パターン

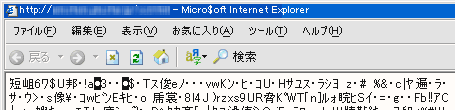

共に意味のない文字列がブラウザに表示されます

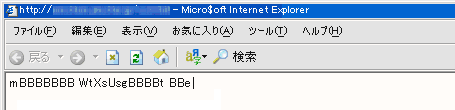

ウイルスに感染した場合のパターン1

ウイルスに感染した場合のパターン2

原因

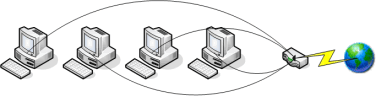

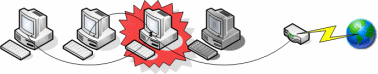

通常であれば各端末がルータと通信します。

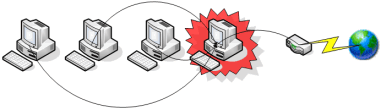

ウイルスに感染した場合MACアドレスが書き換えられる為に親端末に通信が集中します。

この段階でページの書き換えが発生します。

この段階でブラウザでは

mBBBBBBB WtXsUsgBBBBt BBe|

の文字列が表示されます。

親端末が落ちた場合は感染した任意の端末が親になります。

親が5~6回程度変更されると外部への通信が不調になります。

感染経路

パターン1

パターン2

-

端末①がダウンローダやP2Pでファイルをダウンロード

解凍後使用方法などの説明ページを開く -

説明ページに仕込まれた悪意あるホームページに誘導

この時点で端末①が感染 - 端末①が店内ネットワーク全体に対してゲートウェイ変更通知を行う

-

その他端末のトラフィックが端末①に集まる

この時点で端末①にアクセスした端末が新たなウイルスの保有端末となる

端末①の電源を切るとこの時点で感染した他の端末の任意の1台が親となります。

特徴

痕跡を残さないタイプである為に発見が難しいです。

また、仕組みが簡単な為に今後亜種が発生する可能性があります。

ウイルスの種類

ウイルス対策ソフトを使用しスキャンした場合に発見されるウイルスは一切関係ありません。

一部でトロイの木馬(Win32/PSW.OnLineGames)タイプとアナウンスされているようですが、

これはリカバリーを掻い潜り端末に元々入っていたものです。

今回のタイプを定義するならマルウェアに分類されます。

ウイルスの動き

-

端末①が悪意あるホームページにアクセス

もしくは、端末①がダウンローダやP2Pでファイルをダウンロードしページを開く

ExTrapper)禁止リストにより危険なダウンロードを抑止 -

gifに拡張子を偽装したJavascriptが実行される

ExTrapper)ExTrapperのクライアントで通信を抑止 -

RealPlayerのセキュリティホールを突いてウイルス発動して

店内ネットワーク全体に対してゲートウェイ変更通知を行う

RealPlayerを削除、バージョンアップを行ってもお客様が別途導入される可能性もあり抜本的な対応にはなりません。

ExTrapper for Resourceではステップ1と2を抑えますので発動まで至りません。

対応策

ExTrapper for Resourceを導入していない場合は・・・

発生した場合は店舗内の全端末の電源を切るのが一番早いです。

ExTrapper for Resourceの対応状況

現在のExTrapper for Resourceでは完全に対応しておりますが、対応以前のバージョンを導入店舗では発生確率が軽減されます。

※)多発地域の店舗様で正しくExTrapper for Resourceを運用されている場合は

GW期間一切発生しなかったとの報告を頂いております。

ダウンローダやP2Pの起動を規制することで感染リスクが軽減したと思われます。

この時点で端末①が感染

この時点で端末①にアクセスした端末が新たなウイルスの保有端末となる